线程池能很高地提升程序的性能

发布时间:2020/8/11 13:13:59 访问次数:495

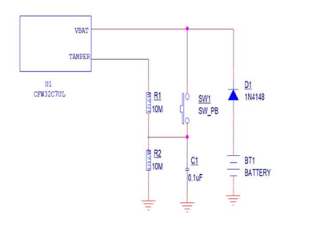

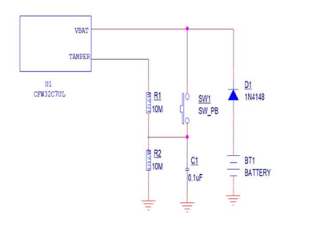

在码灵半导体CFW32C7UL系列芯片中,我们主要针对的是应用程序知识产权的安全保护。因为现实中,总有一些不法厂商通过直接复制盗取其它厂家的设备(直接复制PCB板、设备元件及可执行程序),以短期获取暴利,严重扰乱行业市场秩序,给设备原厂的生产经营造成极大的不良影响。因硬件防复制比较困难,目前行业内为防止设备被复制,常通采用保护设备的可执行程来完成产品防复制,这包括前面提到的防止程序的反编译和防止程序直接使用。

防程序反编译,通过应用程序的执行文件进行加密,即使当设备上的可执行程被非法取出后,也因加密的原因无法进行破解修改,不被泄密。防程序被直接使用,通过使用CFW32C7UL系列的硬件CHIP ID和应用程序进行唯一配对绑定,即使某个设备程序被复制且被用到同款CFW32C7UL系列上去,因CHIP ID的唯一特性,它也无法识别被复制的程序,从实现对可执行程序的唯一性保护。在CFW32C7UL系列中除了CHIP ID(96bits)外,还有128bits的可供开发者使用的一次性烧录密钥的Efuse区域,开发者可以自定义密钥或独家“CHIP ID”来保护自己的可执行文件。

CFW32C7UL 系列的AES模块可完成标准AES加解密运算和AES-CM、AES-F8加密运算。标准AES算法即AES标准(FIPS-197)中规定的算法。AES-CM和AES-F8算法在The Secure Real-time Transport Protocol(SRTP)中有详细说明,这两种算法均以标准AES算法为基础,并对标准AES算法进行迭代运用。

AES模块中的标准AES算法除了支持CPU输入输出外,还支持DMA输入和DMA输出,而AES-CM、AES-F8只支持DMA输出。

CFW32C7UL系列裸机SDK支持AES-CM, AES-F8,以及标准的AES加解密方式。其中AES-CM和AES-F8只支持加密,不支持解密。标准的AES方式支持加密和解密。

CFW32C7UL SHA算法的效率,码灵半导体CFW32C7UL系列SHA-1以及SHA-256的加密速率可以实现87KB/s。

线程池的原理很简单,类似于操作系统中的缓冲区的概念。线程池中会先启动若干数量的线程,这些线程都处于睡眠状态。当客户端有一个新的请求时,就会唤醒线程池中的某一个睡眠的线程,让它来处理客户端的这个请求,当处理完这个请求之后,线程又处于睡眠的状态。

有一个省级数据大集中的银行网络中心,高峰期每秒的客户端请求并发数超过100,如果为每个客户端请求创建一个新的线程的话,那耗费的 CPU 时间和内存都是十分惊人的,如果采用一个拥有 200 个线程的线程池,那将会节约大量的系统资源,使得更多的 CPU 时间和内存用来处理实际的商业应用,而不是频繁的线程创建和销毁。

数据库连接池数据库连接池的基本思想是在系统初始化的时候将数据库连接作为对象存储在内存中,当用户需要访问数据库的时候,并非建立一个新的连接,而是从连接池中取出一个已建立的空闲连接对象。在使用完毕后,用户也不是将连接关闭,而是将连接放回到连接池中,以供下一个请求访问使用,而这些连接的建立、断开都是由连接池自身来管理的。

设置连接池的参数来控制连接池中的初始连接数、连接的上下限数和每个连接的最大使用次数、最大空闲时间等。可以通过连接池自身的管理机制来监视连接的数量、使用情况等。

(素材来源:eepw.如涉版权请联系删除。特别感谢)

在码灵半导体CFW32C7UL系列芯片中,我们主要针对的是应用程序知识产权的安全保护。因为现实中,总有一些不法厂商通过直接复制盗取其它厂家的设备(直接复制PCB板、设备元件及可执行程序),以短期获取暴利,严重扰乱行业市场秩序,给设备原厂的生产经营造成极大的不良影响。因硬件防复制比较困难,目前行业内为防止设备被复制,常通采用保护设备的可执行程来完成产品防复制,这包括前面提到的防止程序的反编译和防止程序直接使用。

防程序反编译,通过应用程序的执行文件进行加密,即使当设备上的可执行程被非法取出后,也因加密的原因无法进行破解修改,不被泄密。防程序被直接使用,通过使用CFW32C7UL系列的硬件CHIP ID和应用程序进行唯一配对绑定,即使某个设备程序被复制且被用到同款CFW32C7UL系列上去,因CHIP ID的唯一特性,它也无法识别被复制的程序,从实现对可执行程序的唯一性保护。在CFW32C7UL系列中除了CHIP ID(96bits)外,还有128bits的可供开发者使用的一次性烧录密钥的Efuse区域,开发者可以自定义密钥或独家“CHIP ID”来保护自己的可执行文件。

CFW32C7UL 系列的AES模块可完成标准AES加解密运算和AES-CM、AES-F8加密运算。标准AES算法即AES标准(FIPS-197)中规定的算法。AES-CM和AES-F8算法在The Secure Real-time Transport Protocol(SRTP)中有详细说明,这两种算法均以标准AES算法为基础,并对标准AES算法进行迭代运用。

AES模块中的标准AES算法除了支持CPU输入输出外,还支持DMA输入和DMA输出,而AES-CM、AES-F8只支持DMA输出。

CFW32C7UL系列裸机SDK支持AES-CM, AES-F8,以及标准的AES加解密方式。其中AES-CM和AES-F8只支持加密,不支持解密。标准的AES方式支持加密和解密。

CFW32C7UL SHA算法的效率,码灵半导体CFW32C7UL系列SHA-1以及SHA-256的加密速率可以实现87KB/s。

线程池的原理很简单,类似于操作系统中的缓冲区的概念。线程池中会先启动若干数量的线程,这些线程都处于睡眠状态。当客户端有一个新的请求时,就会唤醒线程池中的某一个睡眠的线程,让它来处理客户端的这个请求,当处理完这个请求之后,线程又处于睡眠的状态。

有一个省级数据大集中的银行网络中心,高峰期每秒的客户端请求并发数超过100,如果为每个客户端请求创建一个新的线程的话,那耗费的 CPU 时间和内存都是十分惊人的,如果采用一个拥有 200 个线程的线程池,那将会节约大量的系统资源,使得更多的 CPU 时间和内存用来处理实际的商业应用,而不是频繁的线程创建和销毁。

数据库连接池数据库连接池的基本思想是在系统初始化的时候将数据库连接作为对象存储在内存中,当用户需要访问数据库的时候,并非建立一个新的连接,而是从连接池中取出一个已建立的空闲连接对象。在使用完毕后,用户也不是将连接关闭,而是将连接放回到连接池中,以供下一个请求访问使用,而这些连接的建立、断开都是由连接池自身来管理的。

设置连接池的参数来控制连接池中的初始连接数、连接的上下限数和每个连接的最大使用次数、最大空闲时间等。可以通过连接池自身的管理机制来监视连接的数量、使用情况等。

(素材来源:eepw.如涉版权请联系删除。特别感谢)

上一篇:高灵敏传感器组成的麦克风阵列

上一篇:AES分组加密算法的运算

热门点击

热门点击

- 高达 2.4 GHz/3 GHz 的发射/接

- 低电平电压电路的电源驱动光耦

- 集成驱动器无桥PFC级峰值效率半桥

- 体声波滤波器的过渡带宽

- 低线路或负载瞬态响应数字

- 温度传感器和电源电压监视器

- 并串转换的作用是提升数据的速率

- 非重复性峰值正向浪涌额定电流

- CMOS毫米波全集成4通道相控阵芯片

- 双通道交错式升压PFC拓扑的电源

推荐技术资料

推荐技术资料

- DFRobot―玩的就是

- 如果说新车间的特点是“灵动”,FQPF12N60C那么... [详细]

公网安备44030402000607

公网安备44030402000607